ERP MSSQL DB 랜섬웨어 복구 성공사례

11월 25일 경북의 중소기업에서 전화가 왔습니다. ERP Server 인데 MSSQL DB가 랜섬웨어에 감염되어 공장의 모든 업무가 중지되었다는 다급한 목소리였습니다.

현재 상황을 들어보니 급하게 제조라인을 돌려야 하기에 OS를 새로 설치했고 MSSQL DB도 빈 테이블로만 구성하여 신규 입력만 돌아갈 수 있도록 조치한 상태였습니다. 우리에게 제공할 수 있는 파일은 감염된 Bak파일과 MDF파일이였습니다.

우리는 제공받은 Bak파일과 MDF파일을 포렌식으로 열어보고 살릴 수 있는 방안을 고민하였고, 결국 그 해답을 찾았습니다. Forensic DataBase Reconstruct 라는 개념으로 복구하면 가능하였습니다. Forensic DataBase Reconstruct 개념은 살아있는 테이블과 데이터를 추출하여 새로운 MDF로 재건하는 방식을 말합니다.

랜섬웨어도 파일의 헤더부터 암호화 시키고 데이터 영역은 천천히 암호화 되는 랜섬웨어가 많아 이 부분에 집중하였습니다. 그래서 감염즉시 서버를 셧다운 했다면 살릴 수 있는 테이블과 데이터가 존재합니다. 우리는 주기적으로 FullBackUp을 진행한 Bak파일을 분석하였고 살릴 수 있는 테이블과 데이터를 모으기 시작했습니다.

1주일전 FullBackUp 파일에서 1,3,5번의 테이블과 데이터를 추출하였고 2주전 FullBackUp 파일에서 2,4,6번의 테이블과 데이터를 추출하였습니다. 새로운 MDF에 1,2,3,4,5,6번의 테이블과 데이터를 복사하여 재건하도록 하였습니다.

대부분의 전문가들은 랜섬웨어에 감염되면 해커가 아니면 절대 복구할 수 없다고 합니다. 맞는 말 입니다. 암호화된 파일을 복호화 한다는 것은 해커 외 아무도 할 수 없습니다. 저희는 복호화 하는 것이 아닌 살아있는 테이블과 데이터를 살려 재건하는 작업을 하는것입니다. 복구와 재건은 좀 다릅니다. 복구(Recovery)는 원본을 살려내는 방법이고 재건(Reconstruct)은 새롭게 만드는 방법입니다.

고객에게서 받은 Bak파일은 3개월 동안 저장한 FullBackUp 파일이였습니다. MDF는 라이브 DB이므로 암호화된 테이블을 복구할 수 없는 단점이 있습니다. 그래서 FullBackUp 파일에서 추출하는 것이 재건할 확률이 가장 높습니다.

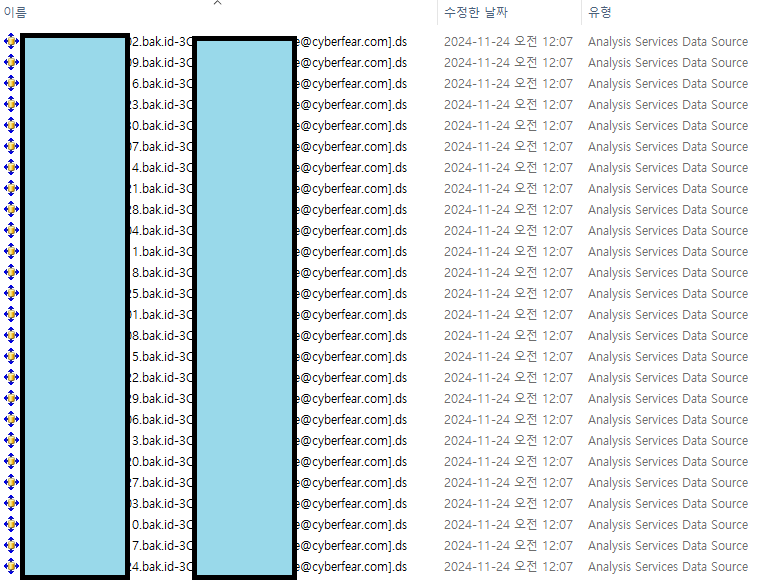

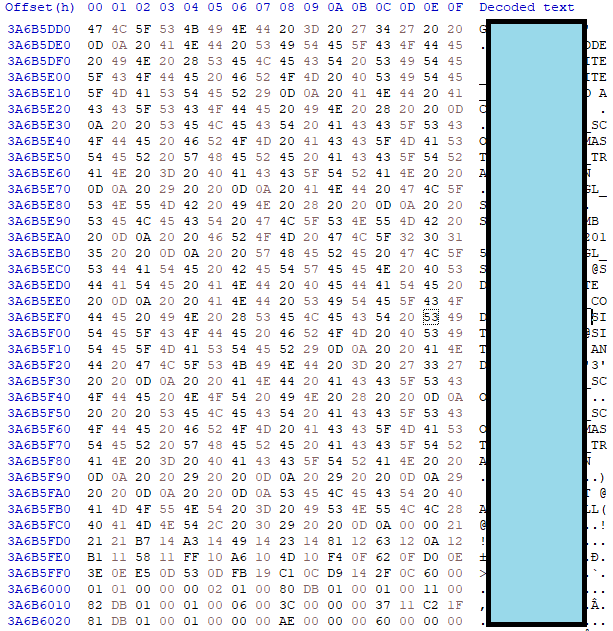

[제공 받은 FullBackUp 파일]

위 사진은 고객에게 제공받은 랜섬웨어에 감염된 FullBackUp 파일입니다. 매주 일요일 새벽3시에 풀백업을 진행하고 있었고 D Drive에 저장하여 이번 랜섬웨어 공격에 감염되었습니다. 가장 최근날짜 풀백업부터 분석하였고 전체 풀백업에서 테이블과 데이터를 추출하기까지 최근 3주 풀백업 파일이 필요하였습니다. MDF Reconstruct 까지 2일이 소요되었고 ERP회사에 제공하였습니다. 이후 ERP회사에서 운영중인 신규 DB에 재건된 데이터를 붙이는 작업을 진행하였습니다.

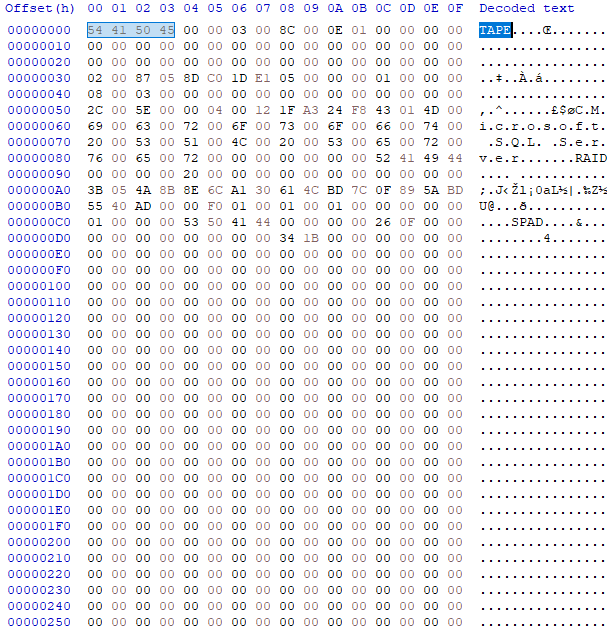

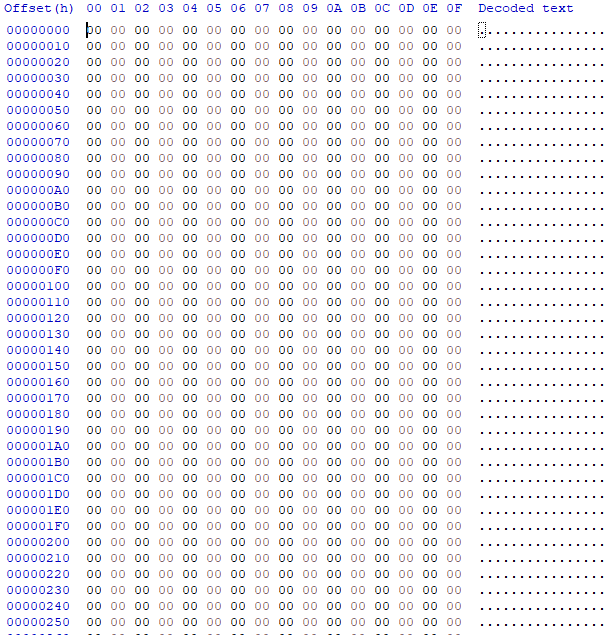

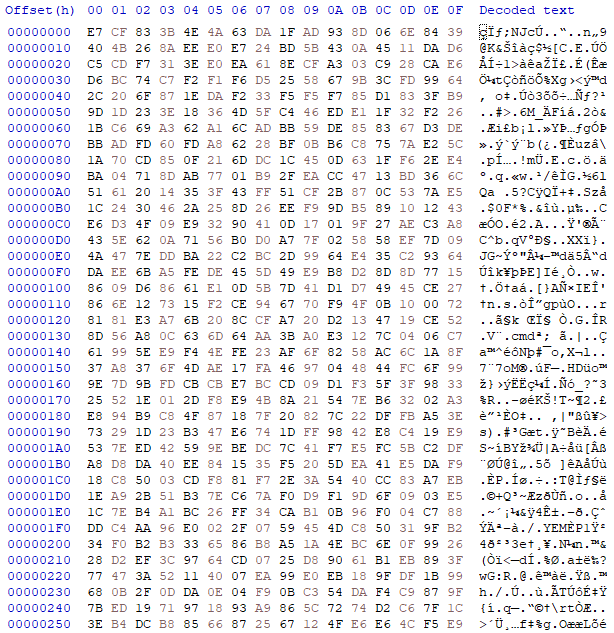

아래 그램은 정상적인 Bak파일과 랜섬웨어에 감염된 Bak파일의 처음 시작부분입니다. 정상적인 Bak파일이라면 TAPE 또는 MSSQL로 시작되어야 합니다. 이 부분이 없다는 것은 헤더부분이 전체 날아갔다고 보면 됩니다. SSMS에서 인식조차 안됩니다.

[정상적인 Bak파일]

[랜섬웨어에 감염된 Bak파일]

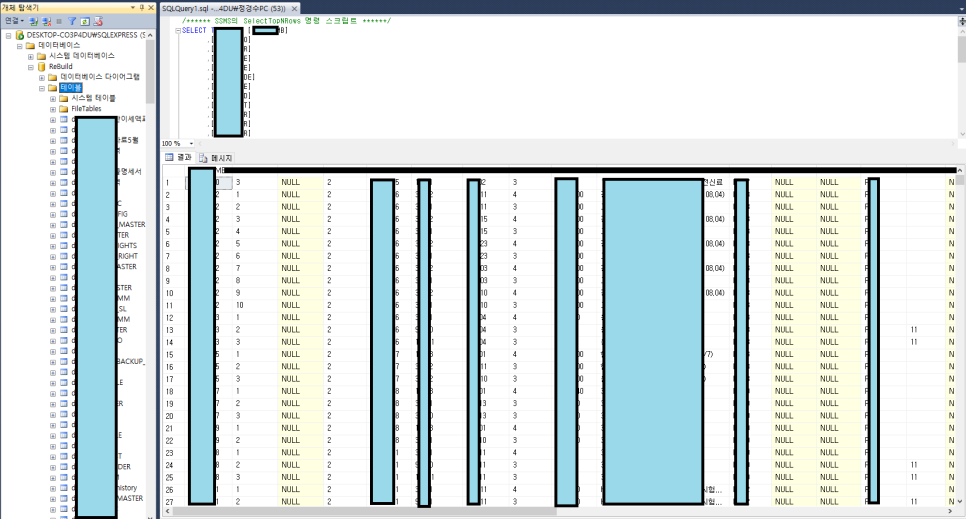

아래 그림은 데이터부분을 포렌식으로 열어본 결과입니다.

[데이터가 살아있는 영역]

[데이터가 암호화 된 영역]

BAK파일이나 MDF 파일이 랜섬웨어 감염되어도 살아있는 부분이 있습니다. 우리는 그 영역을 찾아 추출하였습니다.

[ Reconstruct가 완료된 DB]

KRDC는 단순하게 해커와 협상하는 다른 회사와 다릅니다. 아무도 할 수 없는 영역을 우리는 도전하며 성공사례를 만들고 있습니다. 이젠 감염된 파일에서 MDF를 재건할 수 있는 기술을 발견하였습니다. 대한민국 국민으로 자랑스럽습니다. 전세계 아무도 할 수 없는 영역을 우리는 해냈습니다.

ERP 회사에서 회신이 왔는데 테이블 복구율 99%, 데이터 손실 20% 미만, 프로시져 손실 50% 미만이라고 합니다. 아주 놀라워 하였고 신기하다고 하셨습니다.

랜섬웨어 복구 상담 번호 : 070-7747-6000

#랜섬웨어 #데이터복구 #DB복구 #크립토랜섬웨어 #ERP복구 #즉각복구 #서버복구

'KRDC' 카테고리의 다른 글

| 가상화 솔루션 VHDX 랜섬웨어 복구 방법 (0) | 2025.01.02 |

|---|---|

| 랜섬웨어에 감염된 PC, 포렌식으로 데이터 복구하는 완벽 가이드 (Autopsy 사용법 상세 설명) (0) | 2024.12.26 |

| [긴급] 윈도우 시스템 에러로 Bitlocker(비트락커) 실행 될 경우 복구 방법! (26) | 2024.10.07 |

| 랜섬웨어에 대한 두려움에서 벗어나기: AI가 해결하는 BitLocker 랜섬웨어 복구 (0) | 2024.08.30 |

| 제조기업의 랜섬웨어 재발 방지 조치가 꼭 필요한 이유 (0) | 2024.08.16 |