본 글은 중급 이상의 컴퓨터 지식을 보유한 사용자를 대상으로 작성되었으며, 기본적인 컴퓨터 지식에 대한 설명은 생략되었습니다.

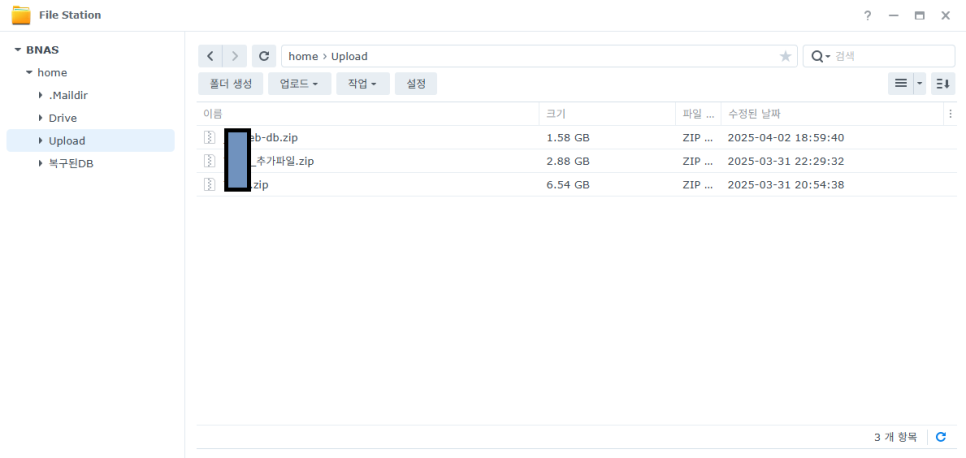

2025년 3월 30일, 서울 소재의 한 대학교에서 다급한 연락이 왔습니다. 학사행정 서버의 MSSQL 데이터베이스가 랜섬웨어에 감염되어 학교의 모든 서비스가 마비되는 심각한 상황이라는 내용이었습니다. 다행히 이전에 저희 KRDC의 랜섬웨어 복구 서비스를 이용하셨던 고객님의 소개로 연락을 주셨고, 긴급한 상황임을 인지하여 늦은 밤임에도 불구하고 감염된 파일을 저희 NAS로 신속하게 올려주셨습니다.

대학교 학사행정 서버 MSSQL 랜섬웨어 복구 성공 사례

[긴급 상황 요약]

- 랜섬웨어 감염 시점: 2025년 3월 30일

- 연락 경로: 기존 고객의 추천 (빠른 복구 요청)

- 특이 사항: 해커가 MDF 파일을 삭제하여, 매일 풀 백업(.bak) 받은 파일만 감염되어 존재하는 상황

- 긴급 대응: 야간에 감염 파일 NAS 업로드 진행

- 확인된 백업 파일: 매일 풀 백업된 5개의 파일

- 핵심 문제: MDF 파일 부재로 인해 가장 최근 백업 파일을 메인 데이터베이스로 설정해야 함

- 최신 랜섬웨어 공격 트렌드: 해커의 MDF 파일 삭제를 통한 사용자 공포감 극대화

- 최악의 시나리오: 백업 파일 부재 시, 해커는 MDF 파일을 외부로 유출 후 삭제할 가능성이 높으며, 이 경우 디스크 전체 이미지 분석 및 포렌식 복구에 상당한 시간 소요

- 대학교 시스템 마비의 심각성: 수업, 식당, 주차 등 모든 데이터 및 서비스 중단으로 인한 극심한 혼란 발생

- 해커에 의한 MDF 삭제라는 최악의 상황에 직면

[그림 1 NAS로 압축해서 업로드]

[그림 2 제공받은 Full BackUp File]

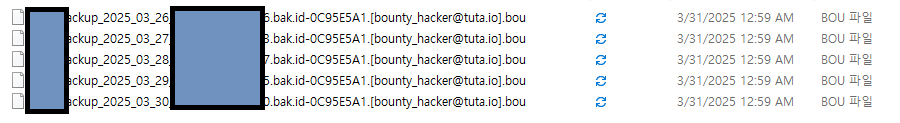

제공받은 파일을 포렌식 툴로 정밀 분석하였습니다.

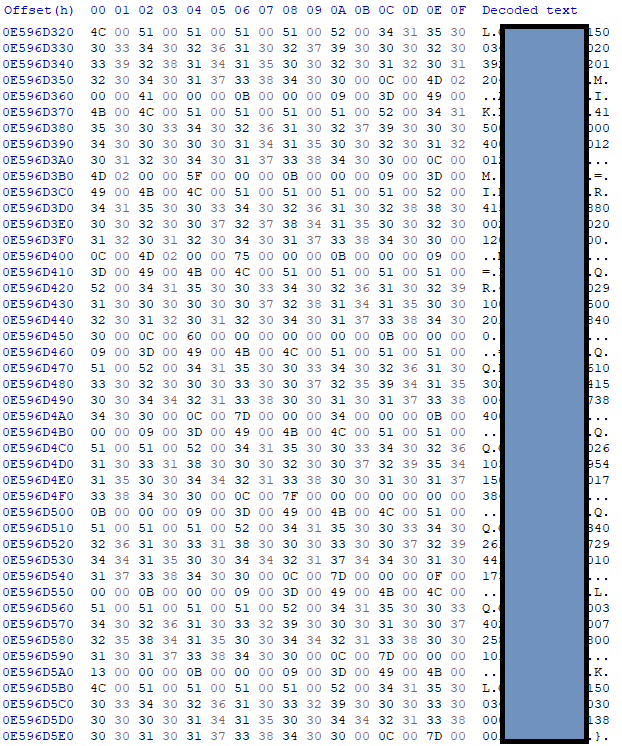

[그림 3 랜섬웨어에 감염되어 암호화된 영역]

[그림 4 랜섬웨어에 암호화 안 되어 평문으로 데이터가 살아있는 영역]

제공받은 모든 .bak 파일을 포렌식 분석한 결과, 다행히 암호화되지 않은 평문 데이터가 존재하는 것을 확인하고 즉시 복구 작업에 착수했습니다.

이번 대학교 학사행정 서버 MSSQL 랜섬웨어 복구 작업은 최종 복구율 95%를 달성하여 고객님과 저희 모두 매우 만족스러운 결과를 얻을 수 있었습니다. 아래 그림은 KRDC의 데이터베이스 복구 프로세스를 간략하게 보여줍니다.

[그림 5 데이터베이스 복구(재건, Reconstruct) 구성도]

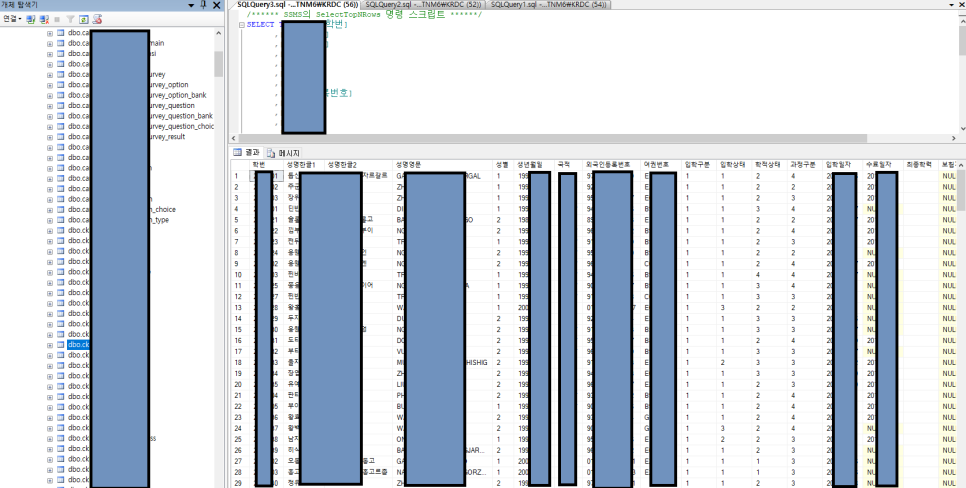

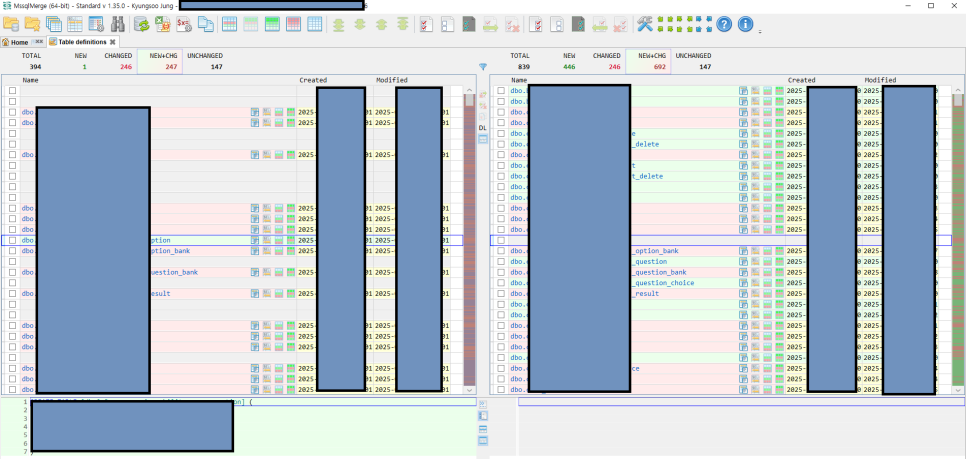

[그림 6 데이터가 복구(재건)되어 정상적으로 인식되는 화면]

이번 사례와 같이 주기적인 Full Backup 파일은 랜섬웨어 복구, 특히 데이터베이스 재건(Reconstruct) 작업에 매우 중요한 역할을 합니다. MDF 파일만으로는 손실된 데이터를 완벽하게 복구하는 데 한계가 있지만, Full Backup 파일이 존재할 경우 파일 내의 모든 테이블, 레코드, 뷰, 프로시저를 병합(Merge)하여 데이터 손실을 최소화할 수 있습니다.

많은 고객님들께서 복구된 데이터를 확인하시고 높은 복구율의 비결에 대해 질문하십니다. KRDC의 높은 복구율은 살아있는 데이터 추출 기술과 핵심 기술인 DataBase Merge 기술의 조합으로 가능합니다. 각 백업 파일마다 복구 가능한 테이블, 레코드, 뷰, 프로시저의 범위가 다릅니다. 저희는 이러한 분산된 데이터를 하나의 메인 데이터베이스(.mdf)로 통합하는 DataBase Merge 작업을 통해 데이터 복구율을 극대화하는 것입니다.

이는 마치 흩어진 퍼즐 조각들을 하나로 모아 완전한 그림을 완성하는 과정과 유사합니다.

DataBase Merge 기술 자체는 특별한 기술이 아닐 수 있습니다. 하지만 랜섬웨어에 감염된 MDF 및 BAK 파일의 복구(재건) 과정에서는 매우 효과적으로 활용될 수 있습니다. 이제 높은 복구율을 가능하게 하는 DataBase Merge 기술의 핵심 원리를 간략하게 설명드리겠습니다.

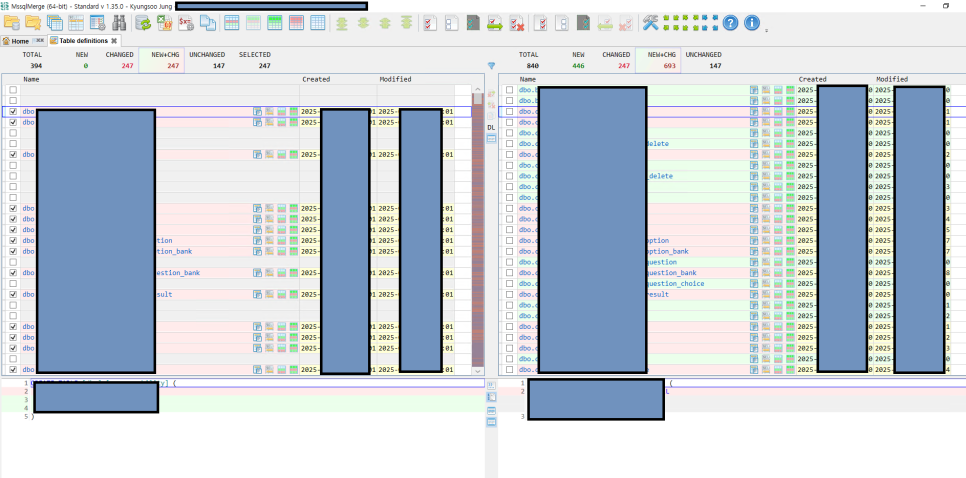

[그림 7 복구된 두 개의 데이터베이스 비교]

위 그림은 복구된 두 개의 데이터베이스를 비교한 결과입니다. 중복되지 않은 테이블, 레코드, 뷰, 프로시저를 명확하게 보여줍니다. 왼쪽 데이터베이스는 2일 전 백업 파일(.bak)에서 복구된 것이며, 오른쪽은 현재 메인으로 사용되는 데이터베이스입니다. KRDC는 복구된 모든 백업 파일의 데이터베이스를 하나의 메인 데이터베이스(.mdf)로 병합하는 작업을 진행합니다.

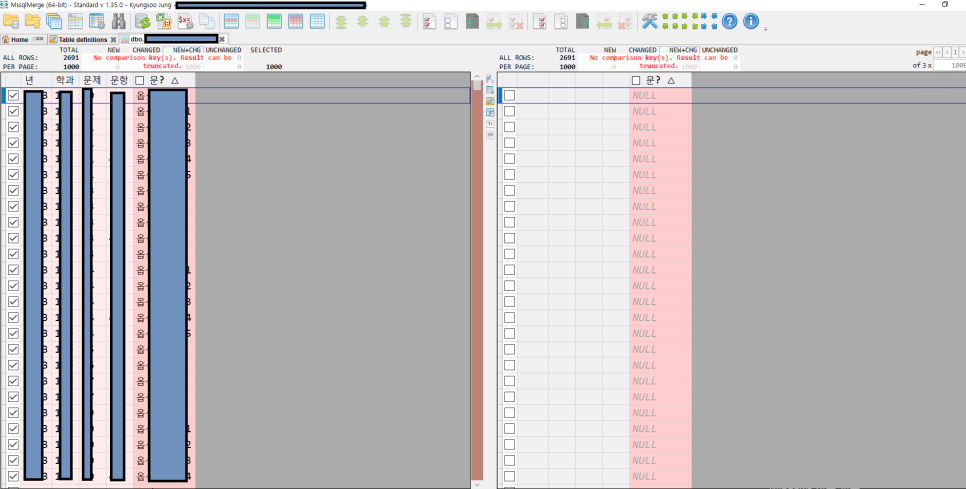

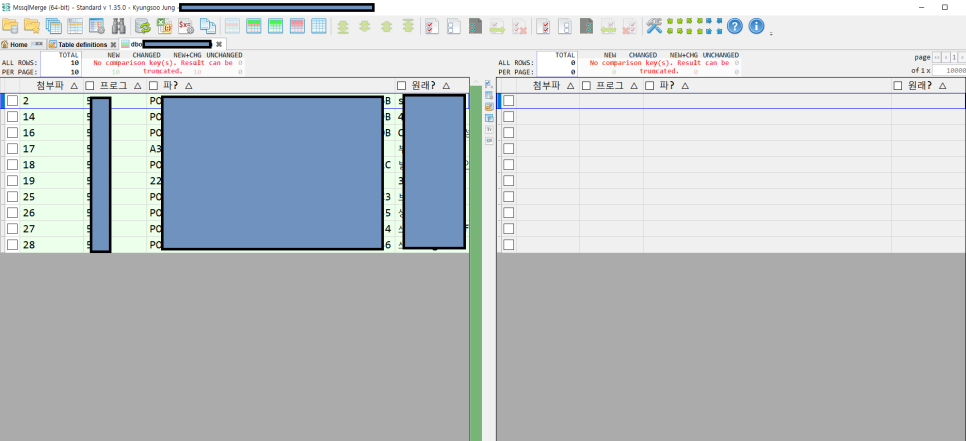

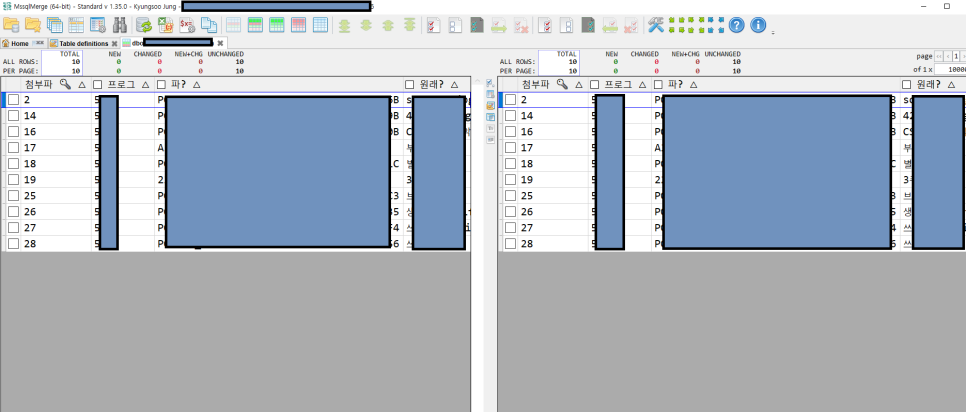

[그림 8 복구된 bak 파일과 MainDataBase 비교]

위 그림에서 왼쪽 복구된 백업 파일에는 레코드가 존재하지만, 오른쪽 메인 데이터베이스(.mdf)에는 해당 레코드가 없는 것을 확인할 수 있습니다. DataBase Merge는 바로 이러한 누락된 레코드를 병합하는 과정입니다.

[그림 9 삭제된 테이블]

위 그림은 데이터베이스 복구 과정에서 Null 값만 존재하는 불필요한 테이블을 삭제하여 데이터베이스를 최적화하는 단계를 보여줍니다.

[그림 10 데이터가 없는 테이블 생성]

위 그림은 레코드를 저장할 공간이 없는 빈 테이블을 생성하여, 추후 복구될 데이터를 수용할 수 있도록 미리 준비하는 과정을 나타냅니다.

[그림 11 레코드가 병합된 Table]

위 그림은 DataBase Merge 기술을 통해 손실되었던 레코드가 정상적으로 병합되어 데이터베이스가 복원된 최종 화면입니다.

이번 사례를 통해 대학교 학사행정 서버의 중요한 MSSQL 데이터베이스를 성공적으로 복구할 수 있었습니다. KRDC는 국내에서 유일하게 포렌식 기반의 랜섬웨어 복구를 전문적으로 수행하고 있으며, MSSQL, Oracle, 가상화 솔루션, NAS 등 기업 환경에서 발생하는 다양한 랜섬웨어 감염 사고에 대한 복구 경험과 기술력을 보유하고 있습니다.

랜섬웨어 관련 이슈 발생 시, 언제든지 KRDC로 연락 주시면 신속하고 정확하게 문제를 해결해 드리겠습니다.

상담 번호 : 070-7747-6000

홈페이지 : https://www.krdc.co.kr

#랜섬웨어 #랜섬웨어복구 #데이터베이스복구 #DB복구 #크립토랜섬웨어 #ERP복구 #즉각복구 #서버복구 #ERP랜섬웨어복구 #랜섬웨어복구방법 #랜섬웨어복구툴 #랜섬웨어복구업체 #MSSQL복구 #MSSQL랜섬웨어복구 #병원랜섬웨어복구 #리커버리데이터 #한국랜섬웨어복구센터 #랜섬웨어침해대응센터

'KRDC' 카테고리의 다른 글

| 네이버 "전산실 사람들" 카페에 소개된 KRDC (8) | 2025.04.14 |

|---|---|

| 랜섬웨어 감염 시 효과적인 대응 방안 총정리 (서버 전원 차단 중요!) (2) | 2025.03.25 |

| 국내 1위 D사 ERP 서버 랜섬웨어 복구 성공 사례: 데이터베이스 92% 복구! (0) | 2025.03.22 |

| 크립토 랜섬웨어 데이터 복구, 왜 어려울까요? - 한국랜섬웨어방어센터가 해법을 제시합니다. (0) | 2025.02.21 |

| 클라우드 서버 MSSQL DB 랜섬웨어 감염! 멘붕 온 네트워크 담당자의 SOS... (ft. 복구 성공 스토리) (0) | 2025.02.03 |